Moin,

ich hoffe ihr könnt mir helfen, ich finde keine passende Lösung.

Ich hoste über eine Synology eine Nexcloud mit der Webstation.

Soweit läuft das System.

Aufbau sieht folgendermassen aus:

-

Netzbeginn FritzBox → läuft dann auf eigene Gateway und Netzwerkstruktur

-

Alles wird an den Reverse Proxy weitergegeben und von da verarbeitet.

-

Synology NAS → Webstation Nexcloud → erreichbar über 10.10.6.18:9978 und nextcloud.xxxxx.de

-

Synology Nginx über Docker erreichbar über 10.10.6.18:xxxx

Nextcloud läuft in der aktuellen Version, ebenso der ngnx

Sobald über die nextcloud.xxxxx.de zugegriffen wird, leitet der nginx seine interne IP 192.168.48.2 mit.

Problem ist, dass ich damit halt leider alle aussperre wenn etwas schief läuft und nicht den Anschluß, welcher evtl. als einziger der verursacher ist.

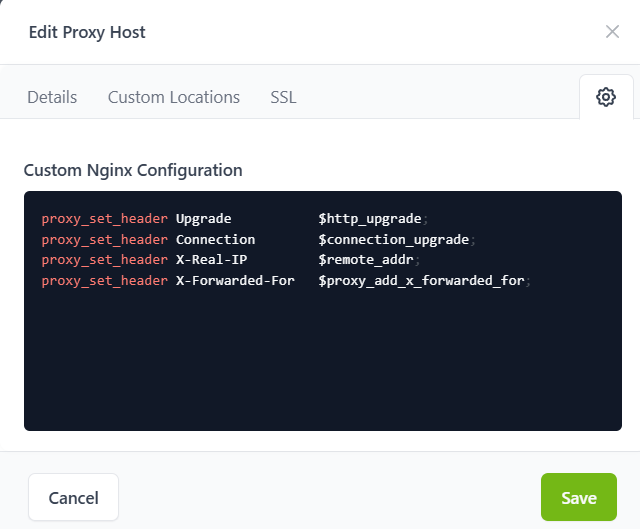

Ich habe jetzt schon ein paar Tage gelesen über die weitergabe der remote IP von nginx, bekomme es aber nicht zum laufen.

wie muss ich das ganze realisieren?

Habt ihr eine gute beschreibung für mich, evtl Bilder irgendwas was mir die Augen wieder öffnet???

Ich möchte halt einfach, dass die echte IP an Nextcloud weitergegeben wird, und nicht die Docker Netzwerk IP vom ngnx

Nach dem unzähligen lesen von Beiträgen hab ich einfach das Gefühl, das ich blind geworden bin.

Meine Config Datei in nextcloud schaut bereits so aus:

‘trusted_domains’ =>

array (

0 => ‘10.10.6.18:9978’,

1 => ‘nextcloud.xxxxx.de’,

),

‘trusted_proxies’ =>

array (

0 => ‘10.10.6.18’, -----???

),

‘forwarded_for_headers’ =>

array (

0 => ‘HTTP_X_FORWARDED_FOR’,

),

![]()